ilovechoonsik

[InsomniHack- CTF] AndroNotes 본문

풀이 1

https://sekai.team/blog/insomni-hack-teaser-2022/andronotes/

Insomni'hack teaser 2022 – AndroNotes

A rooted Android phone could be handy sometimes.

sekai.team

위 write-up 참고

사용도구 :

FTK Imager : 디스크 이미지 분석

SQLite : db파일 분석

NOX Player : 모바일 앱 실행 및 구조 파악

문제

AndroNotes by DaiOur Forensic experts dumped the mobile device of a criminal, can you identify what the thugs are up to...This challenge can be solved offline. dump.img |

disk 이미지 파일 주고 깡패들이 뭐하는지 찾으라는 문제!

FTK Imager로 열어서 telephony 앱 db 확인!!

telephony는 sms 관련 앱!

https://developer.android.com/reference/android/provider/Telephony

Telephony | Android Developers

developer.android.com

SQLite로 해당 파일 열고 메시지 내용을 확인하기 위해

select * from sms; 로 질의하면

깡패들의 메시지 내용이 나오는데 아래와 같음

| sqlite> select * from sms; 1|3|6505551212||1640171169759|1640171169000|0|1|-1|1|0||Hi James, I've configured the server please keep the password in a safe place mate! The website contains sensitive information about mrna-1273! Best||0|1|0|com.google.android.apps.messaging|1 2|3|6505551212||1640171277362|0||1|-1|2|||Hi H, it is in my Safe Note app. One of the most secure with military grade encryption mechanisms. 💯💯||0|1|-1|com.google.android.apps.messaging|1 3|3|6505551212||1640171303660|1640171303000|0|1|-1|1|0||Nice, Funds are Safu !||0|1|0|com.google.android.apps.messaging|1 4|3|6505551212||1640171330546|0||1|-1|2|||😜😷🤑👨🔬||0|1|-1|com.google.android.apps.messaging|1 |

Hi James, I've configured the server please keep the password in a safe place mate! The website contains sensitive information about mrna-1273!

Hi H, it is in my Safe Note app. One of the most secure with military grade encryption mechanisms. 💯💯

Nice, Funds are Safu !

😜😷🤑👨🔬

>> 비밀번호를 Safe Note app 에 저장했다는 내용!

녹스에서 해당 앱을 직접 설치해보자~

아무 text나 작성 후 저장

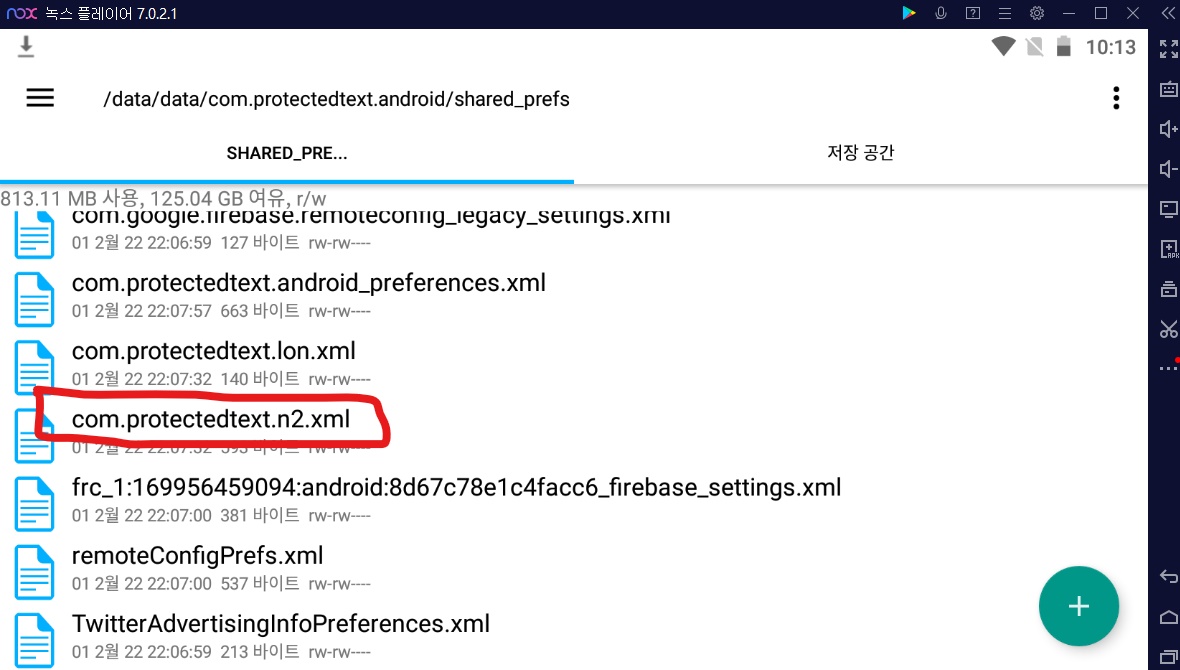

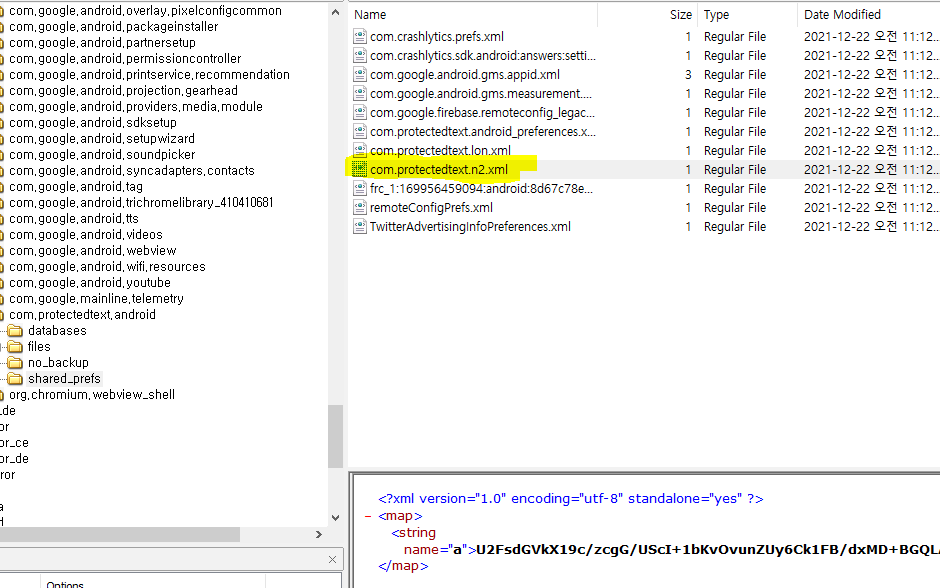

앱의 Data 파일들을 보기 위해 루팅 진행 후

Safe Notes의 Data 파일을 확인하면 앱에 글 작성하기 전에 없던

com.protectedtext.n2.xml 파일이 생성된 걸 볼 수 있구

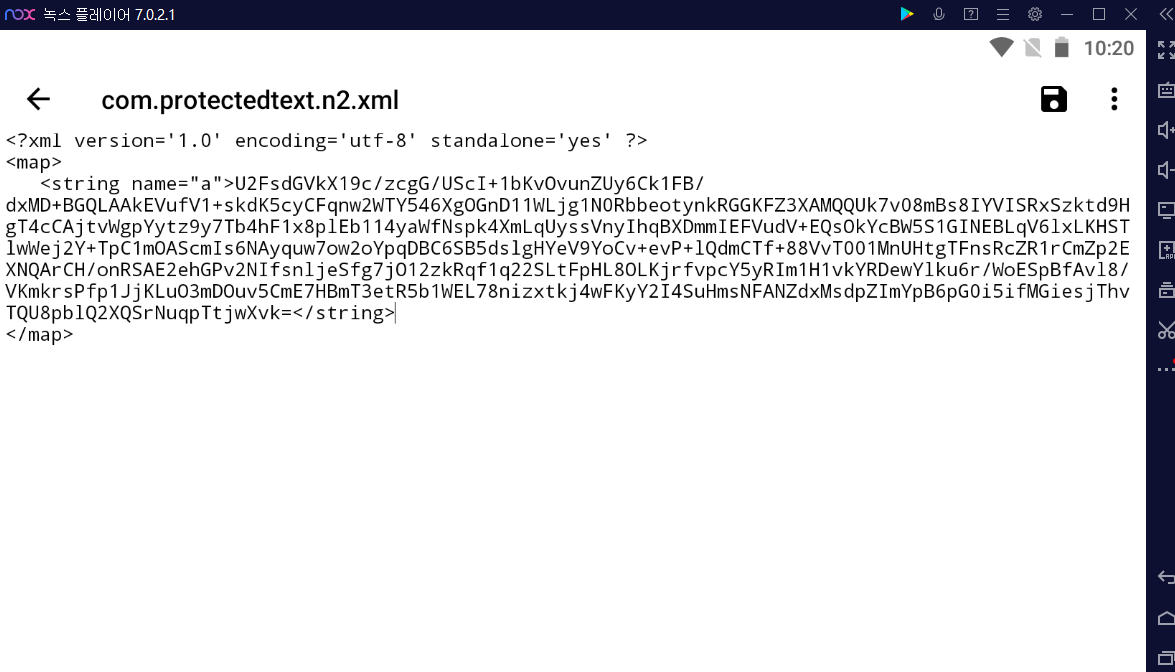

열어보면 작성한 text 내용이 암호화가 되어 저장되는 걸 알 수 있음!

따라서 처음 받은 disk 이미지에서 com.protectedtext.n2.xml 파일의 내용을 복사한 후

녹스에서 com.protectedtext.n2.xml 에 복붙!

그 후 Safe Notes 재시작 시 flag 출력

풀이 2

https://www.youtube.com/watch?v=tz65wrg61ws&t=6151s

위 write-up 참고

사용도구

FTK Imager : 디스크 이미지 분석

Autopsy : 파일 시스템 기반 이미지 분석

Android Studio : 모바일 앱 실행 및 폴더 구조 파악

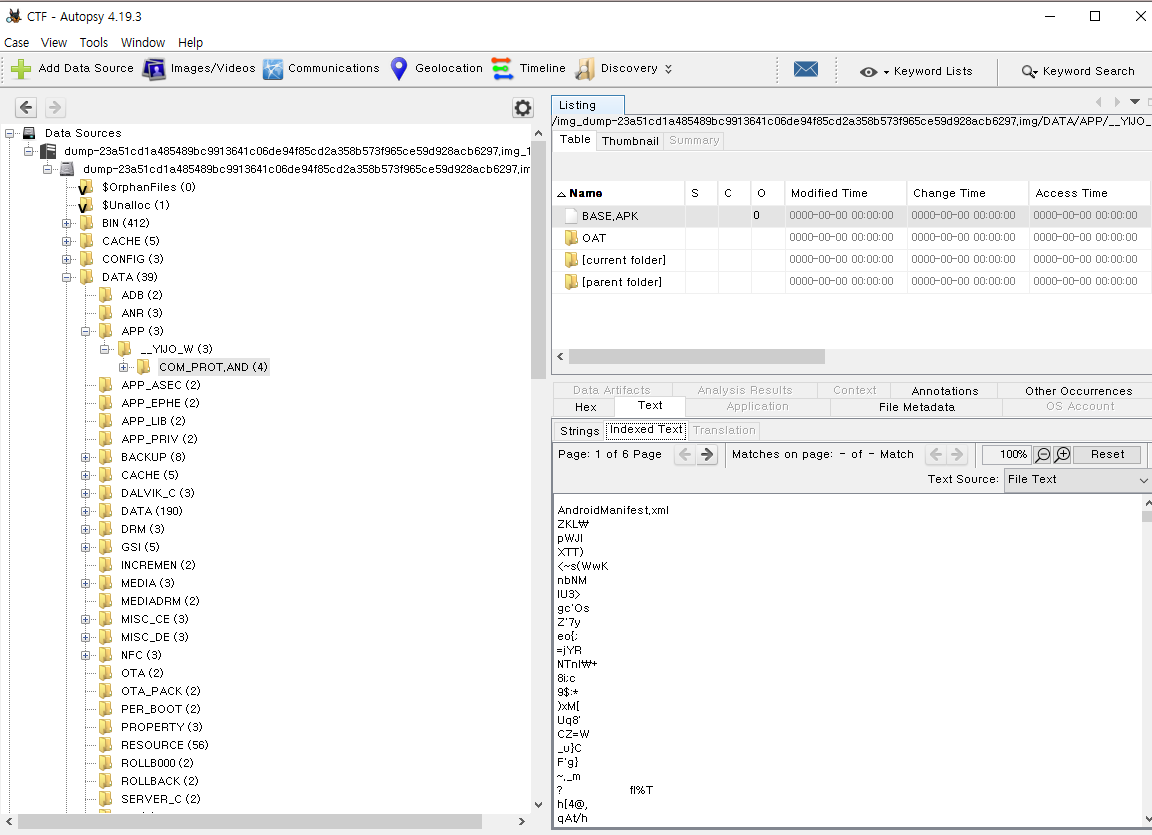

1. Autopsy를 통해 이미지 분석 (같은 타입의 파일들을 정리해서 보여주기 때문에 분석하기 편함!)

+ FTK Imager는 db파일을 찾으면 추출 후 SQLite 돌려야 하는데 Autopsy는 바로 확인할 수 있음

위 사진에서 MMSSMS.DB는 안드로이드에서 SMS관련 내용들을 담고 있는 DB 파일!

https://kkamagistory.tistory.com/1031

[Forensic] Autopsy 포렌식 도구 사용법 정리

1. 케이스 생성 케이스 정보 입력 조사관 정보 Data Source 추가 2. 프로세싱 - 프로세싱 모듈 선택 Recent Activity : Hash Lookup File Type Identification Extension Mismatch Detector Embedded File Ext..

kkamagistory.tistory.com

https://m.blog.naver.com/PostView.naver?isHttpsRedirect=true&blogId=blackzaket&logNo=80138745610

[android] sms db접근

출처 : http://soks.tistory.com/71 기존 안드로이드 DB를 이용한 SMS 관련 어플리케이션을 개발하는 ...

blog.naver.com

2. 해당 부분의 메시지를 보면

| SMS Received Wed 22 December 2021 11:06:09.759 UTC Hi James, I've configured the server please keep the password in a safe place mate! The website contains sensitive information about mrna-1273! Best |

| SMS Sent Wed 22 December 2021 11:07:57.362 UTC Hi H, it is in my Safe Note app. One of the most secure with military grade encryption mechanisms |

| SMS Received Wed 22 December 2021 11:08:23.660 UTC Nice, Funds are Safu |

| SMS Sent Wed 22 December 2021 11:08:50.546 UTC 😜😷🤑👨🔬 |

>> Safe Note app 에 key를 숨겨놨다~~

1번의 Write up 과 달리 2번에서 좀 더 디테일한 정보를 얻을 수 있었음!

우선 SMS Received, Sent 구분

MMSSMS.db 에서는 type 부분의

1 = Received

2 = Sent

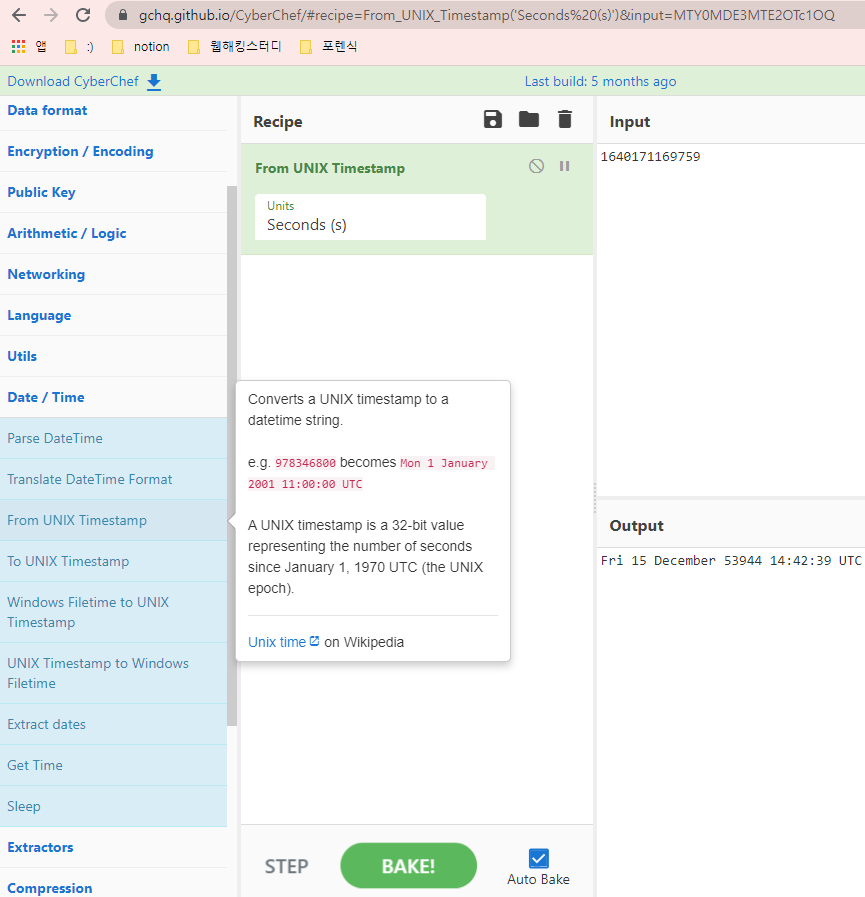

시간 정보는

해당 db파일 안에 있던 date 부분의 시간 데이터 형식을 CyberChef 프로그램을 통해 변경해줌

(Dcode 썼었는데 이게 더 편한 듯..)

| CyberChef 영국 정보기관인 GCHQ 에서 만든 암호화, 인코딩, 압축 및 데이터 분석을 위한 웹 응용 프로그램임. 해당 프로그램 기능은 XOR 또는 Base64 와 같은 간단한 인코딩, AES, DES 및 Blowfish 와 같은 보다 복잡한 암호화, 바이너리 및 16 진수 덤프 생성, 데이터 압축 및 압축 해제, 해시 및 체크섬 계산, IPv6 및 X.509 구문 분석, 문자 인코딩 변경 등이 포함됨. 특히, CTF나 워게임을 하는 사람이라면 해당 툴은 필수로 가지고 다님. 보안 업무에도 유용하게 사용이 가능하며 특히 인터넷 없이도 로컬 PC에서 사용이 가능하다는 장점이 있음. |

알고 보니까 CyberChef 프로그램이 굉장히 많이 쓰이고 중요한 프로그램이었음!! 좋은 정보 얻었다~!

https://koromoon.blogspot.com/2021/01/cyberchef.html

CyberChef (암호화, 인코딩, 압축 및 데이터 분석을 위한 웹 앱)

White-Hat Hacker

koromoon.blogspot.com

추가적으로 CHROME 앱으로 무엇을 검색했는지 찾아보기도 함!

COM_ANDR_CHR - DEFAULT - HISTORY

password를 암호화해서 저장하는 방법과

그에 해당하는 앱들을 찾은 기록,

그리고 Safe Note 라는 앱을 검색한 기록을 볼 수 있다!!

여기까지 과정을 통해 Safe Notes 라는 앱에 중요한 key가 저장되어 있다는 사실을 알게 되었고

이제 Safe Note 앱과 관련 데이터를 분석해야 할 차례!!

근데 Autopsy는 설치된 앱들을 3글자 약어로 표현하기 때문에

ex) chrome >> CHR

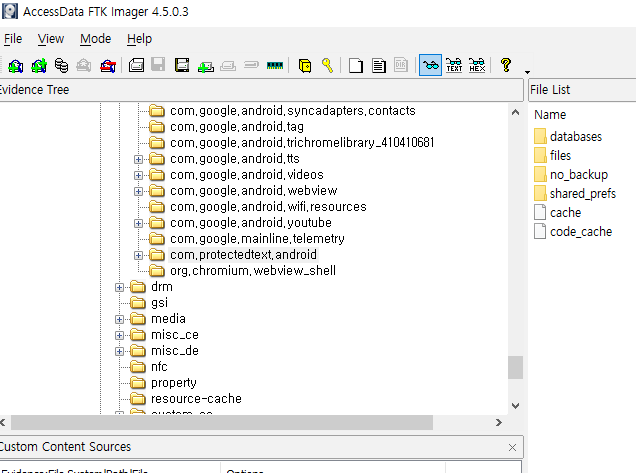

FTK Imager를 통해 찾는 게 훨씬 빠름!!

보면 com.protectedtext.android 라는 아까 크롬 history 에서도 나왔던 키워드로

text를 안전하게 숨기는 앱이 설치되어 있는 걸 알 수 있구

요게 Safe Note일 확률이 굉장히 높음!

그리고 DATA - __YIJO_W -

요 폴더는 정확히는 모르겠지만

설치되어있는 APP의 APK를 확인할 수 있는 경로인 것 같다

해당 폴더에서 Safe Note apk 추출 가능!

우클릭 - extracted file을 통해 추출!

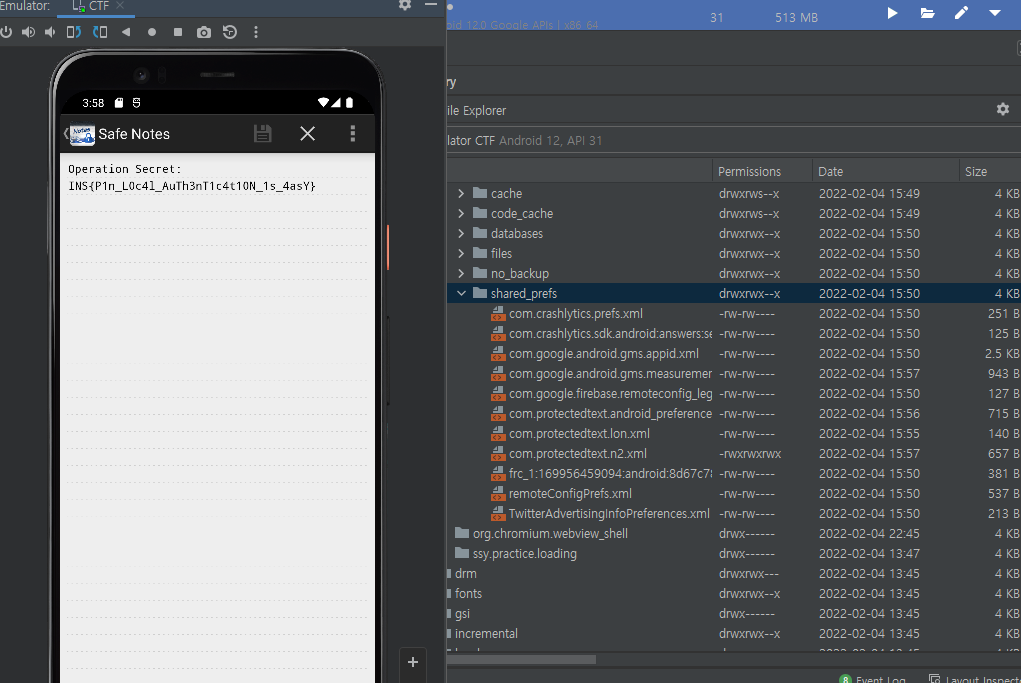

그리고 Android Studio에서 virtual device 기능을 통해 직접 폴더들을 확인하며 Safe Note 동작에 관에 분석할 수 있는 환경을 만들어주자!

폴더 구조를 보고 싶다면

View - Tool Windows - Device File Explorer

이제 아까 추출한 SafeNote.APK를 해당 디바이스에 drag, drop 해주면 앱이 설치가 되고

data 폴더에서 우클릭 - Synchronize 해주면

com.protectedtext.android(Safe Note) 폴더가 생기는 걸 확인할 수 있다!

이제 요기서

글을 하나 써주고 Safe Note의 모든 폴더를 Synchronize 해주다 보면?

새롭게 생겨나는 폴더가 있는데 요게 방금 작성한 글에 대한 파일이라는 걸 알 수 있다!

따라서 Disk Image의 Safe Note에 저장된 내용을 확인하기 위해

해당 파일 추출!! >> com.protectedtext.n2.xml

이제 virtual device에 해당 파일을 넣기 위한 사전작업 진행!

1. Safe Note 강제 중지

2. 아까 글 작성해서 생성되어있는 com.protectedtext.n2.xml 삭제

3. 디스크 이미지에서 추출한 com.protectedtext.n2.xml 넣고 Synchronize 후 앱 실행하면 flag 출력!!

INS{P1n_L0c41_AuTh3nT1c4t10N_1s_4asY}

'Digital Forensic - CTF 🚩 > [InsomniHack- CTF]' 카테고리의 다른 글

| [InsomniHack- CTF] ExPiltration (0) | 2022.02.01 |

|---|